Πως υλοποιείται η κρυπτογράφηση δεδομένων στο web ,mail...

Το symmetric key αποστέλλεται στο server, και χρησιμοποιείται για όλη τη διάρκεια της σύνδεσης (session) σε κρυπτογράφηση δεδομένων τύπου sy Η κρυπτογράφηση δεδομένων στο Internet, στην πράξη

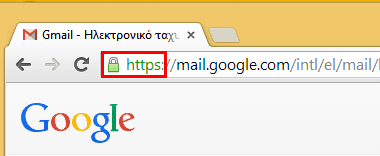

Για να δούμε απλοποιημένα πως λειτουργεί το πρωτόκολλο TLS, μόλις μπαίνουμε σε μια σελίδα https://, γίνονται τα εξής:

• Ο browser στέλνει τα στοιχεία του στο server: ποιες εκδόσεις SSL και TLS υποστηρίζει, ποιους αλγόριθμους για την κρυπτογράφηση δεδομένων, στοιχεία που αφορούν το session (πχ ημερομηνία και ώρα έναρξης) και γενικά όσα στοιχεία χρειάζεται για να γίνει η σύνδεση.

• Ο web server της σελίδας στέλνει τα αντίστοιχα στοιχεία του όσον αφορά το SSL/TLS, τους αλγόριθμους, το session κλπ. Επίσης στέλνει το digital certificate.

• Ο browser ελέγχει τρία πράγματα:

• Αν το digital certificate προέρχεται από μια πιστοποιημένη Certificate Authority,

• Αν ισχύει ακόμα

• Αν συνδέεται με το site που έχουμε μπει.

• Εφόσον όλα είναι καλά, o server στέλνει το public key στον browser. Ο browser χρησιμοποιεί το public key για να δημιουργήσει ένα τυχαίο symmetric key

• Το symmetric key αποστέλλεται στο server, και χρησιμοποιείται για όλη τη διάρκεια της σύνδεσης (session) σε κρυπτογράφηση

Το κύριο πρωτόκολλο κρυπτογράφησης του Internet είναι το Transport Layer Security (TLS), που είναι ο διάδοχος του Secure Socket Layer (SSL). Είναι το πρωτόκολλο που ακολουθείται όποτε μπαίνουμε σε μια σελίδα που ξεκινάει με https:// και με λουκέτο.

Να σημειωθεί πως το TLS δεν είναι το ίδιο ένας αλγόριθμος κρυπτογράφησης. Είναι το πρωτόκολλο που υπαγορεύει τα βήματα που πρέπει να ακολουθηθούν για να πραγματοποιηθεί μια ασφαλής σύνδεση.

Τα βήματα αυτά συμπεριλαμβάνουν, μεταξύ άλλων:

• ποια στοιχεία χρειάζεται να ανταλλάξουν ο υπολογιστής μας και ο server πριν δημιουργηθεί η ασφαλής σύνδεση

• ποιος αλγόριθμος Public/Asymmetric key θα χρησιμοποιηθεί και για την κρυπτογράφηση ποιών δεδομένων.

• ποιος αλγόριθμος θα χρησιμοποιηθεί για το Symmetric key

• Πόσο διάστημα θα διαρκέσει η σύνδεση (session) πριν χρειαστεί να ανανεωθεί

Digital Certificate

Υπάρχουν κάποιες εταιρείες που ονομάζονται Certificate Authorities, όπως πχ η VeriSign, η DigiCert, το Comodo Group, και άλλες.

Η κρυπτογράφηση δεδομένων στο Internet, στην πράξη

Η κρυπτογράφηση δεδομένων στο Internet, στην πράξη

Για να δούμε απλοποιημένα πως λειτουργεί το πρωτόκολλο TLS, μόλις μπαίνουμε σε μια σελίδα https://, γίνονται τα εξής:

• Ο browser στέλνει τα στοιχεία του στο server: ποιες εκδόσεις SSL και TLS υποστηρίζει, ποιους αλγόριθμους για την κρυπτογράφηση δεδομένων, στοιχεία που αφορούν το session (πχ ημερομηνία και ώρα έναρξης) και γενικά όσα στοιχεία χρειάζεται για να γίνει η σύνδεση.

• Ο web server της σελίδας στέλνει τα αντίστοιχα στοιχεία του όσον αφορά το SSL/TLS, τους αλγόριθμους, το session κλπ. Επίσης στέλνει το digital certificate.

• Ο browser ελέγχει τρία πράγματα:

• Αν το digital certificate προέρχεται από μια πιστοποιημένη Certificate Authority,

• Αν ισχύει ακόμα

• Αν συνδέεται με το site που έχουμε μπει.

Εφόσον όλα είναι καλά, o server στέλνει το public key στον browser. Ο browser χρησιμοποιεί το public key για να δημιουργήσει ένα τυχαίο symmetric key.